Compte administrateur pour le personnel : pratique ou trop risqué ?

Dans une entreprise, à plus forte raison s'il s'agit d'une PME ayant peu ou pas de personnel dédié pour l'informatique, se posent toujours les questions relatives à l'autonomie du collaborateur ou de la collaboratrice. Faut-il vraiment les laisser installer librement des applications sur leur ordinateur professionnel ? Doivent-ils pouvoir gérer les paramètres de leur système comme ils l'entendent ?

Quand un ordinateur sort de sa boîte, le premier compte créé dispose de tous les droits. Pratique pour démarrer, mais risqué dans un usage quotidien, car créant des vulnérabilités que l'on ne constate généralement qu'une fois qu'il est trop tard.

🛑 Pourquoi le compte unique est-il un risque majeur ?

Un compte administrateur, c'est un peu comme un passe-partout : il ouvre toutes les portes, sans restriction aucune. Ce compte, créé par nécessité lors de l'installation, permet de tout faire : installer, désinstaller, modifier les paramètres du système, désactiver l'antivirus... Si cette polyvalence est utile pour le technicien qui configure la machine, elle devient dangereuse lorsqu'elle reste entre les mains de l'utilisateur final au quotidien.

Chez iptagone, nous observons régulièrement des situations où cette liberté totale se retourne contre l'entreprise :

- Outils logiciels non autorisés : si la plupart des logiciels du quotidien ne pose pas trop de problèmes, certains logiciels peuvent par exemple négativement impacter vos performances réseau (on pense ici par exemple aux radio / streaming musical) ou votre sécurité (p. ex: outils de téléchargement, stockage dans le cloud personnel, boîte email personnelle, etc.)

- Paramètres de sécurité insuffisants : une entreprise devrait protéger ses ordinateurs portables et autres périphériques mobiles avec du chiffrement de disque. Mais si l'utilisateur peut le désactiver après avoir été, par exemple, mal informé par des pratiques douteuses d'un influenceur, vous avez maintenant des secrets d'entreprise qui peuvent être lus par la première personne mal intentionnée qui le croisera. Il en va de même pour d'autres paramètres censés protéger vos périphériques

- Perte de productivité : l'installation d'applications, leur mise à jour ou la modifications de paramètres systèmes peut engendrer des pertes de productivité, que ce soit par des ralentissements ou des opérations rendant le système instable ou incompatible avec vos autres outils

- Licences payantes fantômes : si l'un-e de vos collaborateur-trice-s décide d'installer un logiciel payant sur son ordinateur pour tester, que se passe-t-il de manière juridique ? Il s'agit du poste de travail de l'entreprise, mais l'employé-e utilise sa propre licence. Quid de la propriété du travail produit ?

🔒 Quand la sécurité devient optionnelle

Le danger ne réside pas uniquement dans ce que l'utilisateur installe. Un utilisateur gérant son poste de travail avec des privilèges élevés peut modifier des paramètres essentiels à la sécurité de son environnement de travail.

Il suffit par exemple de quelques clics pour :

- Désactiver l'antivirus ou le pare-feu « parce qu'il ralentit la machine »

- Modifier les règles de verrouillage de l'écran (ou les supprimer)

- Bloquer les mises à jour de sécurité automatiques

- Changer les identifiants de connexion cloud (compte Microsoft ou Apple), verrouillant ainsi l'accès à l'entreprise

Dans une grande structure, des outils de surveillance détecteraient ces écarts de conformité en quelques minutes. Dans une PME, ces vulnérabilités restent souvent invisibles jusqu'à l'incident. La sécurité ne peut pas reposer sur la bonne volonté de chacun. C'est pourquoi nous recommandons (et proposons) une gestion centralisée de la sécurité. Concrètement, cela signifie que les paramètres critiques sont définis une fois, par une personne compétente, et réappliqués automatiquement à intervalle régulier (par exemple toutes les heures).

🦠 La porte grande ouverte aux malwares

Bien que les systèmes d'exploitation modernes (Windows, macOS, Linux) intègrent des protections, bien souvent actives par défaut, elles ont leurs limites face à un utilisateur disposant de droits d'administrateur. Un malware téléchargé par inadvertance par un utilisateur standard (sans privilèges d'administrateur) se heurte à de nombreuses barrières prévues pour contenir une infection à large échelle. Mais que se passe-t-il si l'utilisateur dispose de privilèges d'administrateur ? Ces barrières tombent beaucoup plus facilement, car il suffit au malware de manipuler l'utilisateur et lui faire accepter des requêtes qui semblent légitimes.

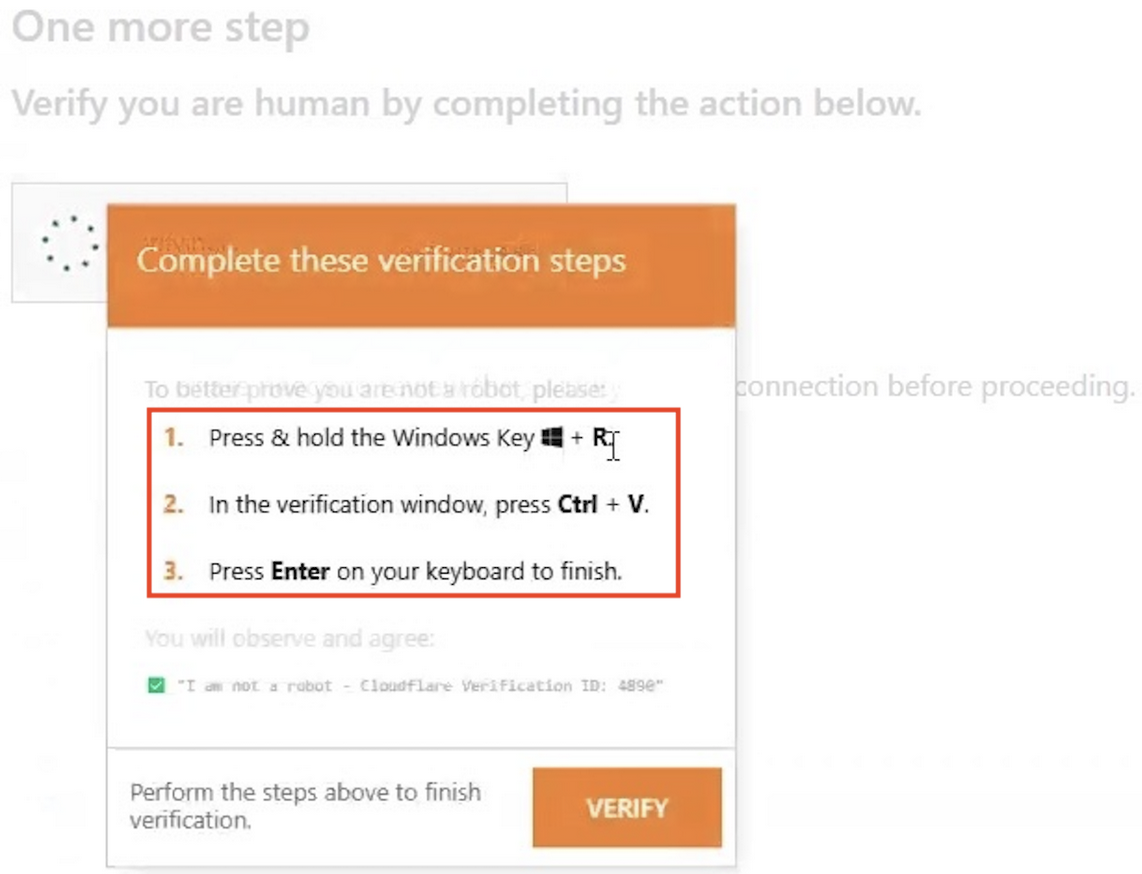

Prenez l'exemple de ce récent tour de passe-passe utilisé par des hackers pour soit-disant prouver que vous êtes humain (attaque ClickFix) :

Une personne mal informée pourrait être tentée d'exécuter les commandes qui sont affichées à l'écran, ce qui résulte en une attaque réussie pour le hacker. Les permissions administrateurs aident à contourner tout obstacle résiduel, ce qui expose le reste de votre réseau d'entreprise à des attaques plus destructrices.

✅ Notre recommandation : séparer les usages pour mieux protéger

Une bonne pratique simple à mettre en place consiste à distinguer deux niveaux d'accès sur un ordinateur :

- Un compte utilisateur standard pour le travail quotidien (messagerie, fichiers, navigation)

- Un compte administrateur séparé à utiliser uniquement pour les tâches qui le nécessitent vraiment

Pour les entreprises qui disposent de personnel formé en informatique, le compte administrateur doit préférablement être réservé à celui-ci. Cependant, la réalité du terrain nous rappelle que, dans les PMEs, il est parfois nécessaire de lâcher du leste tout en considérant les risques de l'entreprise.

Pour les collaborateur-trice-s qui ont légitimement besoin de droits étendus de manière ponctuelle, il existe également des solutions d'élévation temporaire des privilèges (PAM - Privileged Access Management). Cela leur donne l'autonomie nécessaire, sans exposer en permanence le poste à des risques inutiles.

💬 Et chez vous, qui a les clés ?

Si vous n'êtes pas certain de qui dispose de droits d'administrateur sur vos postes, c'est peut-être le bon moment pour faire le point. Nous nous tenons à disposition pour un audit rapide ou pour répondre à vos questions.

Transparence : L'auteur a utilisé l'IA générative lors de la rédaction de cet article afin d'améliorer sa lisibilité et de fournir une expérience de lecture optimale. Le point de vue et les connaissances de l'auteur ont été conservés, seule la mise en forme a été retravaillée.