Phishing: comment s'en protéger en 2 minutes

Le phishing (ou hameçonnage) touche toutes les entreprises et tous les particuliers de manière quasi quotidienne. Chez iptagone, il ne se passe pas deux jours sans que nous recevions des tentatives usurpant l'identité d'acteurs pourtant réputés comme La Poste, le TCS ou encore Microsoft. Pire encore, nous constatons chez nos clients des tentatives plus élaborées usurpant l'identité de leurs propres clients ou fournisseurs, dont la messagerie a été compromise.

Déjouer les pièges du phishing n'est pourtant pas si compliqué. À vrai dire, ce n'est pas compliqué. En cette période de fêtes de fin d'année, voici un rappel utile, que vous soyez en entreprise ou à la maison, afin de vous éviter bien des désagréments et d'arnaques en tous genres.

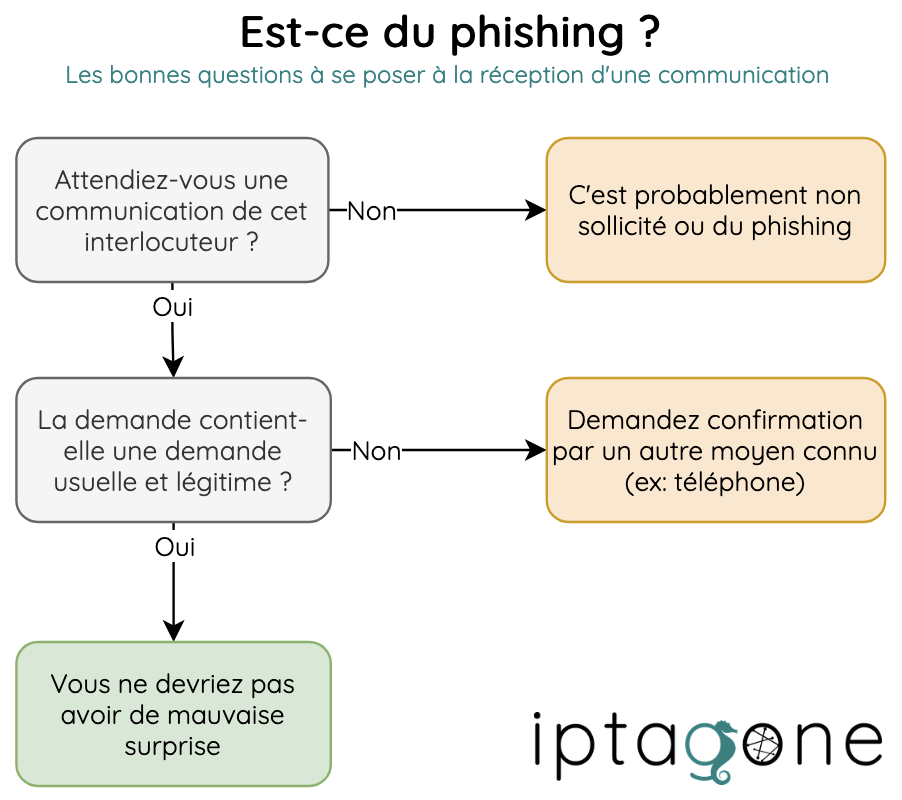

🔍 Détecter du phishing en 2 questions

Le temps de tout un chacun étant limité, d'autant plus en cette période chargée, nous avons isolé deux questions essentielles sous forme d'un schéma pour déceler rapidement une tentative d'arnaque ou de phishing :

Question 1 : Attendez-vous une communication de cet interlocuteur ?

Si ce n'est pas le cas, vous pouvez déjà vous arrêter à ce stade. Un email inattendu d'un transporteur alors que vous n'attendez aucun colis ? Une facture d'un service auquel vous n'avez jamais souscrit ? La probabilité d'un arnaque ou d'une tentative de phishing est importante.

Vous recevez régulièrement cela ? Vous pouvez signaler les contenus malveillants via le site antiphishing.ch, administré par l'Office fédéral de la cybersécurité.

Question 2 : La demande contient-elle une demande habituelle et légitime ?

Votre opérateur téléphonique vous envoie une facture exorbitante alors que vous n'avez pas voyagé ? L'un de vos fournisseurs vous demande soudainement par email de changer ses coordonnées bancaires ? Contactez l'expéditeur via un autre moyen connu à l'avance, si possible différent du canal sur lequel vous avez reçu la communication.

Par exemple : vous avez reçu un email suspect. Appelez votre interlocuteur au numéro que vous connaissez et avez déjà utilisé par le passé. Ne cliquez jamais sur les coordonnées fournies dans le message lui-même. Il est nettement plus compliqué pour un hacker de compromettre deux canaux de communication à la fois (téléphone + email). En tous les cas, ne répondez pas au message ou à l'appel que vous avez reçu.

🎣 Détecter du phishing plus sophistiqué

Ces indicateurs complémentaires peuvent vous aider, mais attention : les attaquants deviennent de plus en plus sophistiqués. Il est possible de piéger une personne en détournant subtilement ces informations (par exemple en envoyant des emails depuis une boîte mail légitime compromise).

1. L'adresse ou le numéro de l'expéditeur

Y a-t-il une différence, aussi subtile soit-elle, avec vos communications habituelles ?

Exemple : contact@iptagone.ch est légitime, contact@itapgone.ch est suspect.

2. Le style de rédaction

Le message est-il rédigé de manière identique aux habitudes de votre interlocuteur ?

Exemple : si vous tutoyez habituellement votre contact et qu'il vous vouvoie soudainement, ou s'il utilise une autre langue, cela peut indiquer une usurpation d'identité en cours.

3. Le ton et l'urgence

Vous incite-t-on à réaliser une action inhabituelle dans des délais courts ou dans l'urgence ?

Exemple : « Si vous ne cliquez pas sur le bouton ci-dessous dans les prochaines 24h, votre adresse email sera bloquée ! »

4. Les liens

Les liens sont parfois trompeurs. Passez le curseur de votre souris sur le lien, sans cliquer. Assurez-vous qu'il s'agit d'une adresse légitime et habituelle. Au besoin, vous pouvez demander à des outils comme URLvoid ou VirusTotal de valider s'il existe un risque.

Exemple : le lien https://www.iptagone.ch est légitime, mais le suivant cache bien son jeu : https://www.iptagone.ch.

5. Les demandes d'informations confidentielles

Ne divulguez aucune information confidentielle (document, procédure, mot de passe), pas même à votre service IT par email. Une demande légitime passera toujours par un canal sécurisé et préalablement convenu.

6. Les pièces jointes

Enregistrez-les dans vos téléchargements et analysez-les à l'aide de votre antivirus avant de les ouvrir. Si vous ne savez pas comment faire et qu'il ne s'agit pas de quelque chose de confidentiel, vous pouvez utiliser VirusTotal pour effectuer l'analyse.

En tous les cas, n'ouvrez pas une pièce jointe inattendue sans l'avoir inspectée à l'aide d'un logiciel antivirus, même et surtout s'il s'agit de quelque chose d'urgent.

Enfin, sachez que certaines messageries disposent déjà d'un antivirus dont le but est d'analyser les pièces jointes avant la livraison d'un email. Renseignez-vous auprès de votre service IT ou de votre fournisseur d'emails sur la disponibilité et l'efficacité de cette protection.

💉 Prévenir plutôt que guérir

En plus de ces quelques conseils, il existe des bonnes pratiques permettant de réduire le risque de faire de vous une cible de choix :

Utilisez un gestionnaire de mots de passe : vous n'aurez plus qu'un seul mot de passe principal à retenir pour utiliser et générer des mots de passe uniques et forts pour tous vos sites, appareils et applications.

Activez la double authentification (MFA) : sur tous les comptes où vous le pouvez. Cette simple précaution bloque la majorité des attaques, même si votre mot de passe est compromis.

Méfiez-vous des offres trop alléchantes : si c'est trop beau pour être vrai, ça l'est probablement.

N'accordez pas votre confiance trop facilement sur Internet : les apparences sont parfois trompeuses, et les attaquants savent créer des sites et des emails qui semblent parfaitement légitimes. Vérifiez toujours l'adresse du site Web avant de fournir des identifiants ou des informations sensibles. Une fois de plus, un gestionnaire de mots de passe et de la MFA vous aideront à ne pas vous faire avoir trop facilement.

Il existe encore d'autres méthodes pour vous protéger, mais elles deviennent plus spécifiques et nécessitent une analyse plus approfondie. Nous vous conseillons volontiers sur le sujet.

🤝 Et si malgré tout...

Si vous êtes victime d'une attaque, signalez-la aux autorités compétentes (site web concerné, votre service informatique, la police cantonale, etc.). Ils sont là pour vous aider, et votre signalement peut éviter que d'autres personnes tombent dans le même piège.

Si votre entreprise cherche à sensibiliser le personnel aux menaces, nous pouvons vous accompagner à l'aide de formations, de conseils et d'outils pratiques. Parlons-en ensemble pour que votre équipe adopte les bons réflexes au quotidien.

Nous espérons que ces quelques minutes de lecture vous permettront d'entamer ou terminer votre shopping de fin d'année en toute sérénité, et de clore votre année professionnelle l'esprit tranquille !

Transparence : L'auteur a utilisé l'IA générative lors de la rédaction de cet article afin d'améliorer sa lisibilité. Les éléments ainsi générés ont été édités afin de fournir une expérience de lecture optimale, et refléter l'expérience, le point de vue et les connaissances de l'auteur.

Sources complémentaires :